Все, что вам нужно знать о VPN

В последнее время все только и делают, что говорят о конфиденциальности и VPN. Но что же такое VPN? Объясняем это на пальцах.

1. Что такое VPN?

Вот что пишет об этом Википедия: «VPN (англ. Virtual Private Network, виртуальная частная сеть) – обобщенное название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, через Интернет)».

Очень помогло! На самом деле, все, что вам нужно знать — это то, что с помощью технологии VPN между вашим устройством и интернет-сервером создается защищенное соединение таким образом, что никто не может перехватить или изменить передаваемые вами данные. Даже интернет-провайдер не может подглядеть за вами!

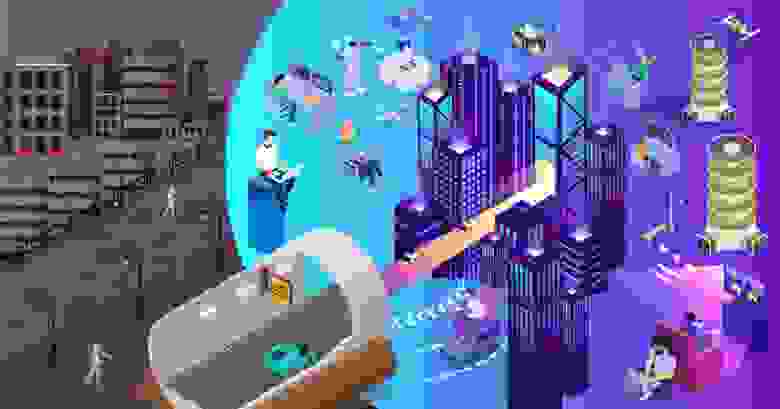

В двух словах, все работает так, как показано на картинке ниже: VPN устанавливает безопасный «проход» через все незащищенные места публичных сетей.

2. Зачем же вам нужен VPN?

Есть масса причин, по которым имеет смысл использовать VPN.

3. Где мне взять VPN?

Существует огромное количество VPN-провайдеров с серверами по всему миру. Вы можете изучить этот подробнейший список – он содержит преимущества и недостатки конкретных VPN-сервисов и массу другой информацию о них. Разумеется, мы не можем не упомянуть, что в Kaspersky Security Cloud уже встроен VPN-сервис, который называется Kaspersky Secure Connection. Более того, он существует и как отдельное приложение для PC, Mac и Android.

Что такое VPN и для чего он нужен

Что такое VPN?

VPN (англ. Virtual Private Network — виртуальная частная сеть) — это безопасное зашифрованное подключение пользователя к сети, с которым он может обходить локальные ограничения и сохранять конфиденциальность.

Разберем название «виртуальная частная сеть»

Виртуальная сеть — значит, что на ее работу не влияет то, по каким и скольким каналам связи она проложена. Потому что физическая сеть (группа компьютеров или устройств, соединенных общими каналами связи) не принадлежит пользователю виртуальной.

Частная сеть — это значит, что в ней может находиться ограниченный круг лиц. VPN маркирует всех ее участников и передаваемую ими информацию. Данные защищаются от третьих лиц путем шифрования. VPN отвечает за то, чтобы данные оставались конфиденциальными — не пускает посторонних пользователей, проверяет источник трафика и следит, чтобы передаваемые данные не утекали за пределы сети в открытом виде.

Как работают сети VPN?

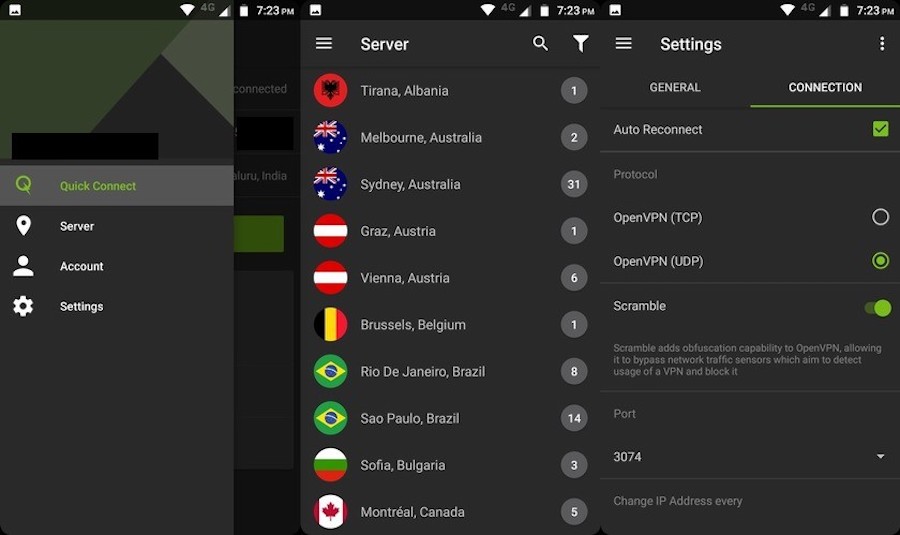

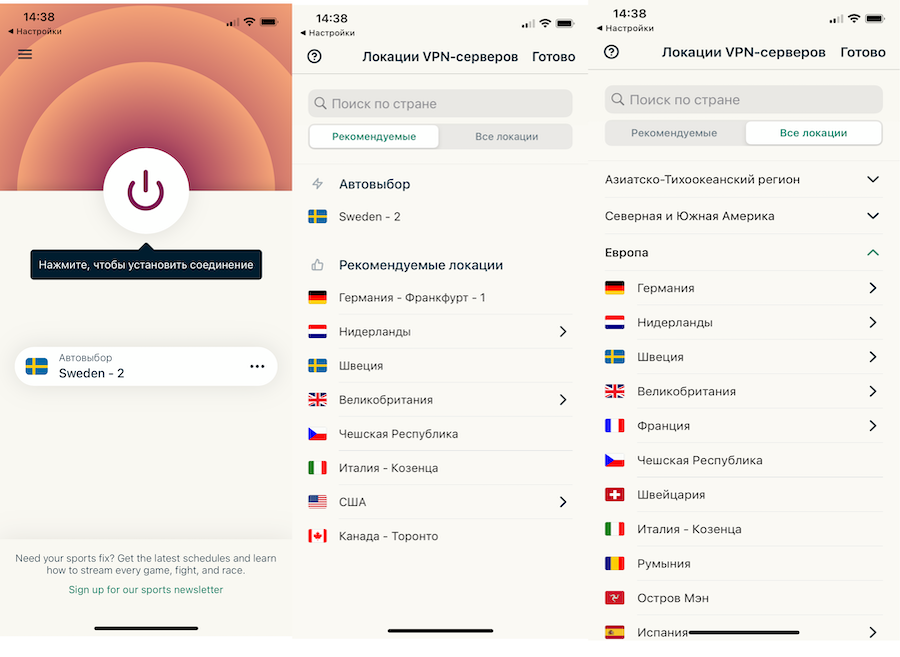

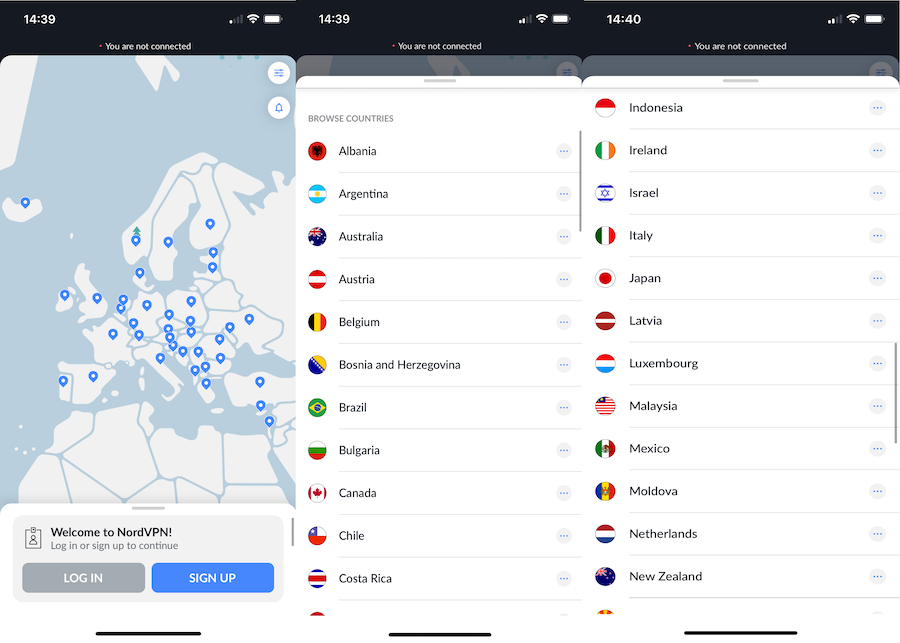

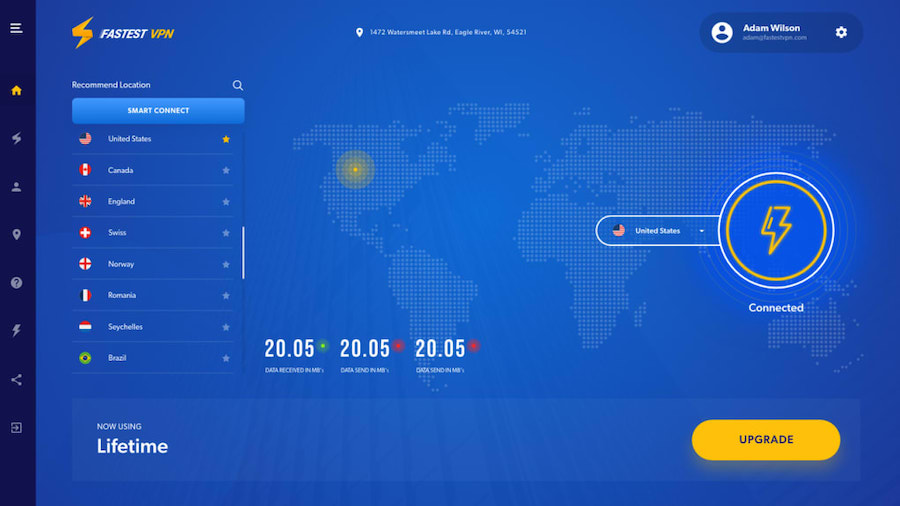

Чтобы подключиться к VPN, достаточно установить нужное мобильное приложение и активировать эту функцию.

Когда пользователь заходит в сеть, его устройству присваивается уникальный IP-адрес. Он позволяет третьим лицам идентифицировать его и шпионить — смотреть, какие сайты он открывает, какую информацию ищет в поисковиках, что покупает и так далее.

При активации VPN оригинальный IP-адрес становится не виден. Вместо него отображается адрес виртуальной частной сети.

Это дает возможность:

В 2018 году мессенджер Telegram оказался заблокирован в России. То есть, он перестал загружаться на устройствах с российскими IP-адресами. В качестве обхода ограничений владелец приложения Павел Дуров рекомендовал использовать прокси-сервера и VPN-сервисы. Они меняют оригинальный IP-адрес на иностранный, и юзеру открывается доступ к забаненному ресурсу.

Какие есть типы VPN?

Есть два основных типа:

VPN шифрует данные с помощью протоколов:

Зачем нужен VPN?

Эксперты «Лаборатории Касперского» называют четыре причины использовать VPN:

Нужен ли VPN в обычной жизни?

Да, может пригодиться, поскольку он делает сеть надежнее даже при работе с домашнего Wi-Fi. Эксперты «Лаборатории Касперского» рассказали РБК Трендам, что провайдер может передавать историю браузера рекламодателям и другим третьим лицам. Пользователи также могут пострадать от кибератак, в результате чего их личные данные получат преступники

В октябре 2015 года крупнейший британский провайдер TalkTalk уведомил клиентов, что в результате кибератаки хакеры получили доступ к данным 156 959 пользователей, а это 4% от общего числа его клиентов. Среди украденных данных были номера банковских карт. В TalkTalk посоветовали пользователям остерегаться мошеннических электронных писем и телефонных звонков. По словам представителей оператора, украденная информация сама по себе не может привести к финансовым потерям. Однако украсть деньги можно, например, с помощью фишинговой атаки, выслав жертве сообщение с фейковой страницей, где уже введен номер карты. Пользователю всего лишь нужно будет указать CVV-код. Этого набора данных вполне достаточно, чтобы украсть деньги.

В 2017 году в США отменили правило, по которому провайдеры передавали личные данные клиентов третьим лицам только по согласию пользователей. С того момента у них появилось право делиться почти любой информацией о пользователях — геолокацией, историей перемещений, поиска и любыми другими сведениями, которые они собирают.

Сеть VPN решает эту проблему. Она перекрывает провайдеру доступ к вашим данным.

Повышенная защита нужна и при использовании публичных точек Wi-Fi. Прежде всего, нет гарантии, что эти сети надежно защищены от хакеров. Так, в марте 2018 года Android-разработчик Владимир Серов обнаружил, что оператор Wi-Fi в Московском метро «МаксимаТелеком» хранил данные более чем 12 млн своих пользователей в незашифрованном виде, из-за чего доступ к ним мог получить любой человек. Как пояснили в РБК Трендам в «МаксимаТелеком», при помощи Серова уязвимость была выявлена и своевременно устранена. Впоследствии компания переработала систему авторизации так, чтобы исключить атаки с подменой адреса устройства.

По данным Positive Technologies, занимающейся разработкой решений в сфере информационной безопасности, взлом общественного Wi-Fi — один из любимых хакерами способов сбора личных данных. Лучше не платить за товары и услуги через публичный Wi-Fi. Злоумышленники могут получить данные для перевода денег с карты, включая CVV-код. Однако включенный VPN не позволит злоумышленнику идентифицировать вас и шпионить.

Как Россия регулирует VPN?

В России в 2017 году появился закон о запрете на обход блокировок, что как раз и делают VPN-сервисы. Согласно нему, для россиян даже с иностранным IP-адресом сайты, внесенные в реестр запрещенных, должны быть заблокированы.

В марте 2019 года Роскомнадзор обязал владельцев VPN-сервисов подключиться к реестру ФГИС, где указан перечень запрещенных на территории РФ сайтов, чтобы они также блокировали к ним доступ.

На исполнение требования отводилось 30 дней, после чего сервисы могли заблокировать. Уведомления разослали десяти компаниям. В итоге лишь один сервис — Kaspersky Secure Connection — подключился к реестру, другие отказались или проигнорировали требование ведомства, но заблокированы не были.

Летом того же года в Роскомнадзоре сказали, что не планируют никого банить, эффективнее VPN-сервисы штрафовать.

Как законодательство влияет на VPN в мире?

Еще в 2013 году Эдвард Сноуден рассказал, что АНБ США способно перехватывать VPN-трафик и взламывать практически любое шифрование, в том числе SSH и HTTPS. Однако он не объяснил, каким образом АНБ это делает и не привел примеры.

По данным российского разработчика, специализирующегося на создании и внедрении систем контроля и анализа трафика VAS Experts, VPN-сервисы могут передать данные пользователей спецслужбам по решению суда. И с каждым годом количество подобных разбирательств увеличивается.

Как правило, владельцы VPN-сервисов участвуют в делах в качестве третьей стороны — получают запросы о раскрытии данных пользователей, обвиняемых в преступлении. Они могут их проигнорировать в силу технических особенностей работы сервисов. В частности, сервис может не вести журнал действий пользователей, соответственно, данные о них не хранятся и не могут быть переданы спецслужбам.

Впрочем, такая политика может действовать только на словах. Известны ситуации, когда владельцы VPN-сервисов передавали силовикам данные, которые, по их словам, не собирались. Такая история произошла с британским сервисом HideMyAss. В 2011 году он передал ФБР данные о хакерской группировке LulzSec в ответ на постановление суда. Злоумышленники атаковали Sony Pictures Entertainment. В итоге ФБР арестовало участника группировки Коди Эндрю Крэтсингера и приговорила к одному году тюрьмы.

При этом в политике конфиденциальности сервиса сообщалось, что он не ведет журнал действий пользователей.

Правда, это не говорит о том, что любой пользователь VPN может быть деанонимизирован. В 2020 году создатели фильма «Падение Ангела» подали в суд на анонимных пользователей VPN-сервисов, разместивших кинокартину в Сети. Разбирательство ведется до сих пор, злоумышленников так и не деанонимизировали. В частности, иск был подан на VPN-сервис PIA. В суде компания сообщила, что за несколько лет до инцидента перестала собирать и хранить данные пользователей, поэтому предоставить их невозможно.

Как VPN влияет на рекламу в интернете?

Блокировщики рекламы могут работать по типу VPN — блокировать баннерам сам доступ к истории браузера, а не просто скрывать их.

Дополнительный уровень защиты служб VPN — их собственная система DNS (система доменных имен). Это «телефонная книга интернета», где вместо людей и номеров добавлены IP-адреса и URL-адреса соответственно. Киберпреступники могут наблюдать за историей браузера жертвы, чтобы отслеживать ее действия в интернете. Но система DNS в службах VPN разработана так, чтобы с помощью дополнительного шифрования перекрыть доступ.

То же самое делают и блокировщики рекламы. Это более высокий уровень защиты данных пользователя. Самые простые блокировщики банально скрывают рекламные баннеры, при этом история браузера пользователя считывается. Если программное обеспечение блокирует баннеры на уровне DNS, история браузера пользователя становится недоступна рекламодателям, и слежка полностью прекращается. Популярные приложения для смартфона, работающие по такой схеме, — Blokada, NextDNS и AdGuard.

Злоумышленники могут использовать VPN, чтобы навредить жертве в ходе рекламной кампании. При покупке рекламы в поисковом сервисе владелец сайта платит за количество переходов по ссылке. Это число может быть искусственно увеличено: если один человек перейдет по по ссылке три раза под тремя разными IP-адресами, система распознает его как трех разных людей. Соответственно, и заплатит поисковику он втрое больше денег.

Это называется кликфрод (англ. click fraud, «обманное нажатие»). При кликфроде на рекламируемый сайт заходят посторонние люди, к примеру, конкуренты бизнеса. Таким способом они заставляют своего соперника платить за рекламу больше запланированного.

На фоне пандемии в 2020 году число корпоративных серверов, использующих VPN, выросло на 33% — с 7,5 млн до почти 10 млн. Большинство компаний перевели сотрудников на дистанционную работу, а это потребовало удаленное подключение к внутренним сетям.

Как выбрать VPN?

VPN можно протестировать, не платя деньги. Бесплатные сети VPN отлично подойдут, если вам нужно познакомиться с ними и понять, как они работают. Далее желательно перейти на платную версию.

Какие тарифы предлагают популярные сервисы:

Преимуществом сервиса будет наличие следующих параметров:

Разбираемся в VPN протоколах

В последние месяцы армия пользователей VPN значительно увеличилась. И речь не о любителях обходить блокировки и посещать запрещенные сайты, а о тех, кто использует VPN для безопасной работы (да-да, удаленной работы). Это повод еще раз посмотреть на арсенал доступных протоколов и сравнить их с точки зрения безопасности.

Для начала — немного общих положений о VPN. Сценарии использования VPN могут быть разными, самые популярные их них:

Для реализации этих сценариев существуют различные виды VPN протоколов — для связи, для шифрования трафика и другие. И уже на основании подходящего протокола можно «строить» свое решение. Два самых известных и широко используемых протокола — OpenVPN и IPSec, а сравнительно недавно появился WireGuard, вызвавший некоторые разногласия. Есть и другие альтернативы, уже устаревшие, но вполне способные решать определенные задачи.

Преимущество того или иного протокола VPN зависит от ряда факторов и условий использования:

Устройства — разные устройства поддерживают разные протоколы.

Сеть — если определенные сервисы не доступны в вашей локации, некоторые протоколы могут не подойти. Например, есть VPN Providers, которые работают в Китае, тогда как большинство существующих провайдеров заблокированы.

Производительность — некоторые протоколы обладают бОльшей производительностью, особенно на мобильных устройствах. Другие — более удобны для использования в больших сетях.

Модель угроз — некоторые протоколы менее безопасны, чем другие, поэтому и злоумышленники могут воздействовать на них по-разному.

Итак, с общей частью закончили, теперь переходим к подробному описанию и сравнению протоколов.

Point-to-Point Tunneling Protocol (PPTP) — один из старейших VPN протоколов, используемых до сих пор, изначально был разработан компанией Microsoft.

PPTP использует два соединения — одно для управления, другое для инкапсуляции данных. Первое работает с использованием TCP, в котором порт сервера 1723. Второе работает с помощью протокола GRE, который является транспортным протоколом (то есть заменой TCP/UDP). Этот факт мешает клиентам, находящимся за NAT, установить подключение с сервером, так как для них установление подключения точка-точка не представляется возможным по умолчанию. Однако, поскольку в протоколе GRE, что использует PPTP (а именно enhanced GRE), есть заголовок Call ID, маршрутизаторы, выполняющие натирование, могут идентифицировать и сопоставить GRE трафик, идущий от клиента локальной сети к внешнему серверу и наоборот. Это дает возможность клиентам за NAT установить подключение point-to-point и пользоваться протоколом GRE. Данная технология называется VPN PassTrough. Она поддерживается большим количеством современного клиентского сетевого оборудования.

PPTP поддерживается нативно на всех версиях Windows и большинстве других операционных систем. Несмотря на относительно высокую скорость, PPTP не слишком надежен: после обрыва соединения он не восстанавливается так же быстро, как, например, OpenVPN.

В настоящее время PPTP по существу устарел и Microsoft советует пользоваться другими VPN решениями. Мы также не советуем выбирать PPTP, если для вас важна безопасность и конфиденциальность.

Конечно, если вы просто используете VPN для разблокировки контента, PPTP имеет место быть, однако, повторимся: есть более безопасные варианты, на которые стоит обратить внимание.

Secure Socket Tunneling Protocol (SSTP) — проприетарный продукт от Microsoft. Как и PPTP, SSTP не очень широко используется в индустрии VPN, но, в отличие от PPTP, у него не диагностированы серьезные проблемы с безопасностью.

SSTP отправляет трафик по SSL через TCP-порт 443. Это делает его полезным для использования в ограниченных сетевых ситуациях, например, если вам нужен VPN для Китая. Несмотря на то, что SSTP также доступен и на Linux, RouterOS и SEIL, по большей части он все равно используется Windows-системами.

С точки зрения производительности SSTP работает быстро, стабильно и безопасно. К сожалению, очень немногие VPN провайдеры поддерживают SSTP.

SSTP может выручить, если блокируются другие VPN протоколы, но опять-таки OpenVPN будет лучшим выбором (если он доступен).

IPsec

Internet Protocol Security (IPsec) — это набор протоколов для обеспечения защиты данных, передаваемых по IP-сети. В отличие от SSL, который работает на прикладном уровне, IPsec работает на сетевом уровне и может использоваться нативно со многими операционными системами, что позволяет использовать его без сторонних приложений (в отличие от OpenVPN).

IPsec стал очень популярным протоколом для использования в паре с L2TP или IKEv2, о чем мы поговорим ниже.

IPsec шифрует весь IP-пакет, используя:

Обсуждение IPsec было бы неполным без упоминания утечки презентации Агентства Национальной Безопасности США, в которой обсуждаются протоколы IPsec (L2TP и IKE). Трудно прийти к однозначным выводам на основании расплывчатых ссылок в этой презентации, но если модель угроз для вашей системы включает целевое наблюдение со стороны любопытных зарубежных коллег, это повод рассмотреть другие варианты. И все же протоколы IPsec еще считаются безопасными, если они реализованы должным образом.

Теперь мы рассмотрим, как IPsec используется в паре с L2TP и IKEv2.

L2TP/IPsec

Layer 2 Tunneling Protocol (L2TP) был впервые предложен в 1999 году в качестве обновления протоколов L2F (Cisco) и PPTP (Microsoft). Поскольку L2TP сам по себе не обеспечивает шифрование или аутентификацию, часто с ним используется IPsec. L2TP в паре с IPsec поддерживается многими операционными системами, стандартизирован в RFC 3193.

L2TP/IPsec считается безопасным и не имеет серьезных выявленных проблем (гораздо безопаснее, чем PPTP). L2TP/IPsec может использовать шифрование 3DES или AES, хотя, учитывая, что 3DES в настоящее время считается слабым шифром, он используется редко.

У протокола L2TP иногда возникают проблемы из-за использования по умолчанию UDP-порта 500, который, как известно, блокируется некоторыми брандмауэрами.

Протокол L2TP/IPsec позволяет обеспечить высокую безопасность передаваемых данных, прост в настройке и поддерживается всеми современными операционными системами. Однако L2TP/IPsec инкапсулирует передаваемые данные дважды, что делает его менее эффективным и более медленным, чем другие VPN-протоколы.

IKEv2/IPsec

Internet Key Exchange version 2 (IKEv2) является протоколом IPsec, используемым для выполнения взаимной аутентификации, создания и обслуживания Security Associations (SA), стандартизован в RFC 7296. Так же защищен IPsec, как и L2TP, что может говорить об их одинаковом уровне безопасности. Хотя IKEv2 был разработан Microsoft совместно с Cisco, существуют реализации протокола с открытым исходным кодом (например, OpenIKEv2, Openswan и strongSwan).

Благодаря поддержке Mobility and Multi-homing Protocol (MOBIKE) IKEv2 очень устойчив к смене сетей. Это делает IKEv2 отличным выбором для пользователей смартфонов, которые регулярно переключаются между домашним Wi-Fi и мобильным соединением или перемещаются между точками доступа.

IKEv2/IPsec может использовать ряд различных криптографических алгоритмов, включая AES, Blowfish и Camellia, в том числе с 256-битными ключами.

IKEv2 поддерживает Perfect Forward Secrecy.

Во многих случаях IKEv2 быстрее OpenVPN, так как он менее ресурсоемкий. С точки зрения производительности IKEv2 может быть лучшим вариантом для мобильных пользователей, потому как он хорошо переустанавливает соединения. IKEv2 нативно поддерживается на Windows 7+, Mac OS 10.11+, iOS, а также на некоторых Android-устройствах.

OpenVPN

OpenVPN — это универсальный протокол VPN с открытым исходным кодом, разработанный компанией OpenVPN Technologies. На сегодняшний день это, пожалуй, самый популярный протокол VPN. Будучи открытым стандартом, он прошел не одну независимую экспертизу безопасности.

В большинстве ситуаций, когда нужно подключение через VPN, скорее всего подойдет OpenVPN. Он стабилен и предлагает хорошую скорость передачи данных. OpenVPN использует стандартные протоколы TCP и UDP и это позволяет ему стать альтернативой IPsec тогда, когда провайдер блокирует некоторые протоколы VPN.

Для работы OpenVPN нужно специальное клиентское программное обеспечение, а не то, которое работает из коробки. Большинство VPN-сервисов создают свои приложения для работы с OpenVPN, которые можно использовать в разных операционных системах и устройствах. Протокол может работать на любом из портов TCP и UPD и может использоваться на всех основных платформах через сторонние клиенты: Windows, Mac OS, Linux, Apple iOS, Android.

Но если он не подходит для вашей ситуации, стоит обратить внимание на альтернативные решения.

WireGuard

Самый новый и неизведанный протокол VPN — WireGuard. Позиционируется разработчиками как замена IPsec и OpenVPN для большинства случаев их использования, будучи при этом более безопасным, более производительным и простым в использовании.

Все IP-пакеты, приходящие на WireGuard интерфейс, инкапсулируются в UDP и безопасно доставляются другим пирам. WireGuard использует современную криптографию:

Код WireGuard выглядит куда скромнее и проще, чем код OpenVPN, в результате чего его проще исследовать на уязвимости (4 тысячи строк кода против нескольких сотен тысяч). Также многие отмечают, что его гораздо легче развернуть и настроить.

Результаты тестов производительности можно увидеть на официальном сайте (как не сложно догадаться, они хороши). Стоит отметить, что лучшие результаты WireGuard покажет на Linux системах, т.к. там он реализован в виде модуля ядра.

Совсем недавно был представлен WireGuard 1.0.0, который отметил собой поставку компонентов WireGuard в основном составе ядра Linux 5.6. Включенный в состав ядра Linux код прошел дополнительный аудит безопасности, выполненный независимой фирмой, который не выявил каких-либо проблем. Для многих это отличные новости, но сможет ли WireGuard стать достойной заменой IPsec и OpenVPN покажет время и независимые исследования безопасности.

Мы постарались охарактеризовать самые популярные VPN протоколы, надеемся, обзор был для вас полезен. В качестве резюме приводим сравнительную таблицу, где еще раз обозначены важные, на наш взгляд, показатели.

| PPTP | SSTP | L2TP/IPsec | IKEv2/IPsec | OpenVPN | WireGuard | |

|---|---|---|---|---|---|---|

| Компания-разработчик | Microsoft | Microsoft | L2TP — совместная разработка Cisco и Microsoft, IPsec — The Internet Engineering Task Force | IKEv2 — совместная разработка Cisco и Microsoft, IPsec — The Internet Engineering Task Force | OpenVPN Technologies | Jason A. Donenfeld |

| Лицензия | Proprietary | Proprietary | Proprietary | Proprietary, но существуют реализации протокола с открытым исходным кодом | GNU GPL | GNU GPL |

| Развертывание | Windows, macOS, iOS, некоторое время GNU/Linux. Работает “из коробки”, не требуя установки дополнительного ПО | Windows. Работает “из коробки”, не требуя установки дополнительного ПО | Windows,Mac OS X, Linux, iOS, Android. Многие ОС (включая Windows 2000/XP +, Mac OS 10.3+) имеют встроенную поддержку, нет необходимости ставить дополнительное ПО | Windows 7+, macOS 10.11+ и большинство мобильных ОС имеют встроенную поддержку | Windows, Mac OS, GNU/Linux, Apple iOS, Android и маршрутизаторы. Необходима установка специализированного ПО, поддерживающего работу с данным протоколом | Windows, Mac OS, GNU/Linux, Apple iOS, Android. Установить сам WireGuard, а затем настроить по руководству |

| Шифрование | Использует Microsoft Point-to-Point Encryption (MPPE), который реализует RSA RC4 с максимум 128-битными сеансовыми ключами | SSL (шифруются все части, кроме TCP- и SSL-заголовков) | 3DES или AES | Реализует большое количество криптографических алгоритмов, включая AES, Blowfish, Camellia | Использует библиотеку OpenSSL (реализует большинство популярных криптографических стандартов) | Обмен ключами по 1-RTT, Curve25519 для ECDH, RFC7539 для ChaCha20 и Poly1305 для аутентификационного шифрования, и BLAKE2s для хеширования |

| Порты | TCP-порт 1723 | TCP-порт 443 | UDP-порт 500 для первонач. обмена ключами и UDP-порт 1701 для начальной конфигурации L2TP, UDP-порт 5500 для обхода NAT | UDP-порт 500 для первоначального обмена ключами, а UDP-порт 4500 — для обхода NAT | Любой UDP- или TCP-порт | Любой UDP-порт |

| Недостатки безопасности | Обладает серьезными уязвимостями. MSCHAP-v2 уязвим для атаки по словарю, а алгоритм RC4 подвергается атаке Bit-flipping | Серьезных недостатков безопасности не было выявлено | 3DES уязвим для Meet-in-the-middle и Sweet32, но AES не имеет известных уязвимостей. Однако есть мнение, что стандарт IPsec скомпрометирован АНБ США | Не удалось найти информации об имеющихся недостатках безопасности, кроме инцидента с утечкой докладов АНБ касательно IPsec | Серьезных недостатков безопасности не было выявлено | Серьезных недостатков безопасности не было выявлено |

Материал подготовлен совместно с veneramuholovka